- Warum wir?

- Warum Sie TWIPLA verwenden sollten

- Warum von Google Analytics wechseln?

- Fünf von TWIPLA gelöste Webanalyse-Probleme

- Cookieless-Tracking

- Maximum Privacy Modus

- Duale Tracking-Code-Optionen für optimiertes Besucher-Tracking

- Einrichtung des First-Party-Tracking

- Partnerprogramm

- Kostenfreie Produkt-Demo buchen

- Funktionen

White Label

Für SaaS-Anbieter & Agenturen

Stellen Sie Ihren Kunden unsere komplette Analytics-Suite zur Verfügung, direkt in Ihrer eigenen Benutzeroberfläche und mit Ihrem eigenen Branding. Entdecken Sie Analytics-as-a-Service und White Label Analytics. Großer Nutzen, minimaler Aufwand.

- Preise

- White Label

- Erfolgsgeschichten

- Partner

- RessourcenWissensdatenbank

Sind Ihre Webseiten-Integrationen datenschutzkonform?

Eine DSGVO- und ePrivacy-Checkliste für Tools von Drittanbietern und nicht-essentielle Dienste

- Über diese Checkliste

- Überprüfung der Speicherung und der client-seitigen Identifikatoren

- Bewertung des Fingerprinting und der Identifizierung von Besuchern

- Überprüfung der Handhabung der Zustimmung und der Rechtsgrundlage

- Überprüfung der Datenübertragung und des Speicherorts

- Bewertung der Datenminimierung und des Grenzwerts für den Zweck

- Bestätigen Sie die Praktiken zur Aufbewahrung und Löschung von Daten

- Validierung der Rechte der betroffenen Personen und der Zugangskontrollen

- Datenverarbeitungsvereinbarung und Rollen prüfen

- Bestätigung von Transparenz und Überprüfbarkeit

- Überprüfung der Rechenschaftspflicht und fortlaufende Einhaltung der Vorschriften

Haftungsausschluss: Diese Checkliste wird nur zu Informations- und technischen Überprüfungszwecken bereitgestellt und stellt keine Rechtsberatung dar. Sie hilft bei der Bewertung des beobachtbaren Verhaltens von Drittanbieter-Tools im Hinblick auf die Anforderungen der DSGVO und der ePrivacy in der Praxis. Die Verpflichtungen zur Einhaltung der Vorschriften, die Auslegung der Vorschriften und deren Durchsetzung können je nach Rechtsordnung variieren, und die Verantwortung für die Einhaltung der Vorschriften verbleibt beim Betreiber der Webseite. Gegebenenfalls sollte eine unabhängige Rechtsberatung in Anspruch genommen werden.

Betreiber von Webseiten greifen häufig auf Tools und nicht essentielle Dienste von Drittanbietern zurück, die für den Hauptbetrieb der Seite nicht unbedingt erforderlich sind, wie z. B. Analyse-, Optimierungs-, Personalisierungs- oder Marketing-Tools. Während diese Dienste häufig die Einhaltung der DSGVO und der ePrivacy-Verordnung für sich beanspruchen, wird dies selten in praktischen oder überprüfbaren Begriffen erklärt.

In der Praxis hängt die Konformität davon ab, wie sie sich verhalten, wenn sie in eine Webseite eingebettet sind, einschließlich:

- Welche Daten werden gesammelt?

- wie die Zustimmung der Besucher gehandhabt wird

- wo die Daten geografisch verarbeitet werden

Die DSGVO und die Datenschutzrichtlinie für elektronische Kommunikation stellen die umfassendsten regulatorischen Standards für Webseiten-Tools dar. Eine Integration, die als konform mit diesem Rahmen verifiziert werden kann, erfüllt oder übertrifft in der Regel die Anforderungen anderer Datenschutzregelungen, vorbehaltlich gerichtsspezifischer Verpflichtungen und Auslegungen.

Über diese Checkliste

Die folgende Seite bietet einen strukturierten Ansatz, um zu beurteilen, ob nicht wesentliche Dienste von Drittanbietern, die im Browser eines Besuchers betrieben werden, die Anforderungen der DSGVO und der Datenschutzrichtlinie für elektronische Kommunikation erfüllen. Sie konzentriert sich auf beobachtbares technisches Verhalten und bezieht die einschlägige Rechtsprechung sowie Überlegungen zum internationalen Datentransfer mit ein, anstatt sich auf Behauptungen zu verlassen.

Alle Verweise auf Tools von Drittanbietern oder Beispiele dienen der Veranschaulichung von Überprüfungsmethoden, nicht der Bestätigung, und die gleichen Schritte sollten auf alle zu bewertenden Tools angewendet werden.

Diese Checkliste soll die praktische Überprüfung der Konformität unterstützen. Gesetzliche Verpflichtungen und die Auslegung von Vorschriften können je nach Rolle der Organisation, Rechtsprechung und spezifischem Anwendungsfall variieren. Organisationen sollten die geltenden rechtlichen Anforderungen prüfen und gegebenenfalls unabhängigen Rechtsrat einholen, wenn sie diesen Rahmen auf ihre eigenen Umstände anwenden.

Überprüfung der Speicherung und der client-seitigen Identifikatoren

Die Speicherung auf Geräteebene entscheidet darüber, ob eine Einwilligung erforderlich ist und ob die Datenerhebung gemäß DSGVO und ePrivacy rechtmäßig ist. In diesem Abschnitt wird untersucht, wie ein Drittanbieter oder ein nicht wesentlicher Dienst Browser-Speicher und clientseitige Kennungen verwendet, wenn er in eine Webseite eingebettet ist.

Anleitung zur Verifizierung

Bei der Überprüfung der Speicherung und der clientseitigen Identifikatoren eines Dienstes in Ihrem Browser:

- Testen Sie immer vor und nach der Zustimmung

- Löschen Sie den Browser-Speicher und laden Sie die Seite zwischen den Prüfungen neu.

- Konzentrieren Sie sich darauf, ob Bezeichner über Sitzungen oder Seitenladungen hinweg bestehen bleiben

- Testen Sie sowohl in einem Browser, der die Privatsphäre einschränkt, als auch in einem Chromium-basierten Browser

- Wiederholung der Prüfungen im privaten oder Inkognito-Modus

- Überprüfen Sie, dass keine eindeutigen Bezeichner in Cookies, im lokalen Speicher oder im Sitzungsspeicher auftauchen.

- Optionale Überprüfung von Netzwerkanfragen auf dauerhafte Bezeichner

Checkliste zur Einhaltung der Vorschriften

| Was zu prüfen ist | Verwandtes Recht | Überprüfungsschritte und beobachtbare Beweise | Wie das TWIPLA diese Anforderung erfüllt | |

| 1. | Es werden keine Cookies gesetzt, bevor die Zustimmung erteilt wurde. | ePrivacy-Richtlinie Art. 5(3); DSGVO Art. 6(1) | Überprüfen Sie die Cookies Ihres Browsers beim ersten Laden einer Seite, bevor Sie mit einem Einwilligungsbanner interagieren, und überprüfen Sie den Besitz und den Zweck von Cookies anhand der Dokumentation und der Konfiguration. | TWIPLA setzt keine Cookies vor der Zustimmung. |

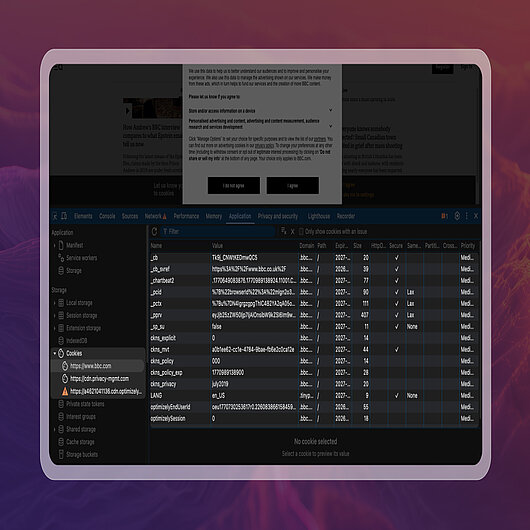

Wie diese Anforderung in der Praxis überprüft wird:

- Browserpfad: Rechtsklick → Untersuchen → Anwendung → Cookies.

- Laden Sie die Webseite zum ersten Mal, lassen Sie das Einwilligungsbanner sichtbar und öffnen Sie die Entwicklerwerkzeuge des Browsers, bevor Sie mit dem Banner interagieren.

- Der Screenshot zeigt, dass beim ersten Laden der Seite Cookies vorhanden sind, bevor die Zustimmung erteilt wurde.

- Überprüfen Sie die aufgelisteten Cookies und stellen Sie sicher, dass keine für die Nachverfolgung oder die Messung von Besuchern verwendet werden, um die Einhaltung dieser Anforderung zu überprüfen.

| Was zu prüfen ist | Verwandtes Recht | Überprüfungsschritte und beobachtbare Beweise | Wie das TWIPLA diese Anforderung erfüllt | |

| 2. | Alle verwendeten Cookies sind entweder technisch notwendig oder erfordern eine gültige Zustimmung. | ePrivacy-Richtlinie Art. 5(3) ; DSGVO Art. 6(1) | Überprüfen Sie Zweck, Umfang und Lebensdauer von Cookies mit Hilfe von Browser-Entwickler-Tools. Beispiel: Überprüfen Sie in Chrome DevTools → Anwendung → Cookies, dass vor der Zustimmung keine Cookies vorhanden sind, die mit nicht essenziellen Funktionen verbunden sind (z. B. Cookies, die für Tracking, Messungen, Personalisierung oder Dienste von Dritten verwendet werden). Alle beobachteten Cookies sollten auf wesentliche Funktionen der Website beschränkt sein, auf die Domain des Erstanbieters beschränkt sein und eine kurze oder sitzungsbasierte Lebensdauer haben. | TWIPLA verwendet keine Tracking- oder Analyse-Cookies ohne Zustimmung, so dass keine Notwendigkeit besteht, Cookies als technisch notwendig oder zustimmungspflichtig zu klassifizieren. |

| 3. | Sitzungsspeicher werden nur für kurzlebige technische Funktionen verwendet. | DSGVO Art. 5(1)(c) Datenminimierung; DSGVO Art. 5(1)(b) Zweckbindung | Überprüfen Sie die Einträge im Sitzungsspeicher während einer aktiven Sitzung und bewerten Sie deren Funktion. Beispiel: In DevTools → Anwendung → Sitzungsspeicher temporäre Werte wie den Seitenstatus oder kurzlebige Interaktionsflags beobachten. Das Aktualisieren der Seite oder das Öffnen eines neuen Tabs sollte diese Einträge löschen, und es sollten keine eindeutigen Bezeichner oder Werte vorhanden sein, die über Sitzungen hinweg bestehen bleiben. | TWIPLA nutzt den Browser-Sitzungsspeicher ausschließlich für vorübergehende technische Funktionen auf Sitzungsebene und verwendet ihn nicht als Cookie oder Cookie-Ersatz. |

| 4. | Der Sitzungsspeicher ermöglicht keine Identifizierung über Sitzungen hinweg. | DSGVO Art. 5(1)(c) Datenminimierung; DSGVO Art. 5(1)(e) Grenzwert der Speicherung | Laden Sie die Website neu oder starten Sie eine neue Sitzung und vergleichen Sie die Werte des Sitzungsspeichers. Positives Ergebnis: Keine Werte bleiben über Sitzungen hinweg erhalten, und keine Kennungen bleiben zwischen Neuladen der Seite oder neuen Sitzungen stabil. Negatives Ergebnis: Ein oder mehrere Werte bleiben über Sitzungen hinweg unverändert bestehen oder ermöglichen die Erkennung desselben Besuchers über einen längeren Zeitraum. | TWIPLA verwendet den Sitzungsspeicher nicht in einer Weise, die die Identifizierung von Besuchern über Sitzungen hinweg ermöglicht. |

| 5. | Die lokale Speicherung enthält keine dauerhaften oder eindeutigen Identifikatoren. | ePrivacy-Richtlinie Art. 5(3); DSGVO Art. 5(1)(c) Datenminimierung | Prüfen Sie die Werte des lokalen Speichers und überwachen Sie, ob die Kennungen über Besuche hinweg bestehen bleiben. Positives Ergebnis: Der lokale Speicher ist leer oder enthält nur nicht-identifizierende Konfigurationswerte, die eine Wiedererkennung des Besuchers über mehrere Besuche hinweg nicht ermöglichen. Negatives Ergebnis: Persistente oder eindeutige Werte bleiben über Besuche hinweg gespeichert und könnten zur Erkennung oder Re-Identifizierung eines wiederkehrenden Besuchers verwendet werden. | TWIPLA speichert keine dauerhaften oder eindeutig identifizierenden Werte im Lokalen Speicher. |

| 6. | Durch die Deaktivierung von Cookies wird das Tracking über den Browser-Speicher nicht wieder aktiviert. | ePrivacy-Richtlinie Art. 5(3); DSGVO Art. 5(1)(a) Rechtmäßigkeit und Fairness; DSGVO Art. 6(1) | Deaktivieren Sie Cookies im Browser und beobachten Sie, ob die Identifizierung oder das Tracking bestehen bleibt. Positives Ergebnis: Nach der Deaktivierung von Cookies bleiben keine Identifizierungs- oder Verfolgungsmechanismen bestehen, und es wird kein alternativer Browser-Speicher (z. B. lokaler Speicher oder Sitzungsspeicher) verwendet, um eine Cookie-ähnliche Verfolgung oder Besuchererkennung wiederherzustellen. Negatives Ergebnis: Tracking, Besuchererkennung oder Identifikatoren bleiben trotz deaktivierter Cookies bestehen, was auf die Verwendung von Browserspeichern oder anderen Mechanismen zur Umgehung von Cookie-Einschränkungen hinweist. | TWIPLA verwendet keinen Browser-Speicher, um eine Cookie-ähnliche Nachverfolgung oder Besucheridentifizierung wiederherzustellen, wenn Cookies deaktiviert sind. |

| 7. | Das gesamte clientseitige Speicherverhalten ist klar dokumentiert und erklärbar. | DSGVO Art. 12; DSGVO Art. 13 | Vergleich des beobachteten Speicherverhaltens mit den Angaben in der Datenschutzdokumentation. Positives Ergebnis: Das gesamte beobachtete Speicherverhalten stimmt mit den dokumentierten Beschreibungen, Zwecken und Beschränkungen überein, und es sind keine undokumentierten oder unerklärten Speichereinträge oder Kennungen vorhanden. Negatives Ergebnis: Das clientseitige Speicherverhalten stimmt nicht mit der Dokumentation überein, ist unzureichend erklärt oder enthält undokumentierte Werte, Kennungen oder Zwecke, die nicht eindeutig begründet oder überprüft werden können. | TWIPLA dokumentiert seine clientseitige Speichernutzung in seiner Datenschutz- und Produktdokumentation, und das beschriebene Verhalten kann unabhängig durch Browserinspektion überprüft werden. |

Bewertung des Fingerprinting und der Identifizierung von Besuchern

Fingerprinting und Mechanismen zur Besucheridentifizierung bestimmen, ob ein Dienst Besucher erkennen oder reidentifizieren kann, ohne sich auf herkömmliche Speichermechanismen zu verlassen. Es wird darauf geachtet, ob ein nicht wesentlicher Dienst Fingerprinting, probabilistische Methoden oder andere indirekte Identifizierungstechniken verwendet, wenn er in eine Webseite eingebettet ist, und ob ein solches Verhalten beobachtet und anhand der Anforderungen der DSGVO und des Datenschutzes für elektronische Kommunikation bewertet werden kann.

Anleitung zur Verifizierung

Bei der Überprüfung von Fingerprinting und Identifikationsverhalten:

- Verwenden Sie nach Möglichkeit mehrere Browser und Geräte

- Testen Sie, wenn möglich, mit deaktivierten Cookies und Browser-Speicher.

- Laden Sie Seiten mehrmals neu, um zu prüfen, ob die Werte stabil bleiben.

- Vergleichen Sie die Nutzdaten von Netzwerkanfragen, nicht nur den Browser-Speicher

- Starten Sie neue Sitzungen und vergleichen Sie, ob die gleichen Werte oder Muster wieder auftauchen.

- Achten Sie auf Werte mit hoher Entropie oder wiederholte Kombinationen von gemeinsam übertragenen Signalen.

- Überprüfen Sie das beobachtete Verhalten anhand der Datenschutzbestimmungen und der technischen Dokumentation des Dienstes.

- Wenn ein Tool behauptet, "cookielos" zu sein, prüfen Sie, ob die Erkennung noch durch Anfragedaten oder Signalkombinationen erfolgt.

- Optionaler Vergleich der Ergebnisse mit bekannten Fingerprinting-Mustern anhand einer öffentlichen Referenz, z. B. der Demoseite https://fingerprints.github.io/fingerprints/Fingerprints

Checkliste zur Einhaltung der Vorschriften

| Was zu prüfen ist | Verwandtes Recht | Überprüfungsschritte und beobachtbare Beweise | Wie das TWIPLA diese Anforderung erfüllt | |

| 1. | Nicht-essentielle Dienste dürfen Fingerprinting nicht ohne gültige Zustimmung verwenden. | ePrivacy-Richtlinie Art. 5(3); DSGVO Art. 6(1)(a) | Untersuchen Sie Netzwerkanfragen, Browserspeicher und Anfrage-Nutzdaten auf Muster, die mit Fingerprinting-Techniken übereinstimmen, wie stabile Identifikatoren mit hoher Entropie, sitzungsübergreifende Persistenz oder Identifikatoren, die aus kombinierten Geräte- oder Browserattributen abgeleitet sind. Die Überprüfung sollte auf dem beobachteten Verhalten über Sitzungen und Konfigurationen hinweg basieren, nicht auf einer einzelnen Übersicht des Skripts. Positives Ergebnis: Es werden keine stabilen oder hochentropischen Identifikatoren beobachtet, keine Identifikatoren bleiben über Sitzungen hinweg bestehen, und es werden keine kombinierten technischen Signale verwendet, um eine konsistente Besucheridentität vor einer gültigen Zustimmung abzuleiten. Negatives Ergebnis: Es werden stabile Identifikatoren, sitzungsübergreifende Persistenz oder aus kombinierten technischen Signalen abgeleitete Identifikatoren ohne gültige Zustimmung beobachtet, was auf Fingerprinting-Verhalten hinweist. | TWIPLA arbeitet ohne angewandte Identifizierungstechnologie, wenn der Maximum Privacy Mode aktiviert ist. |

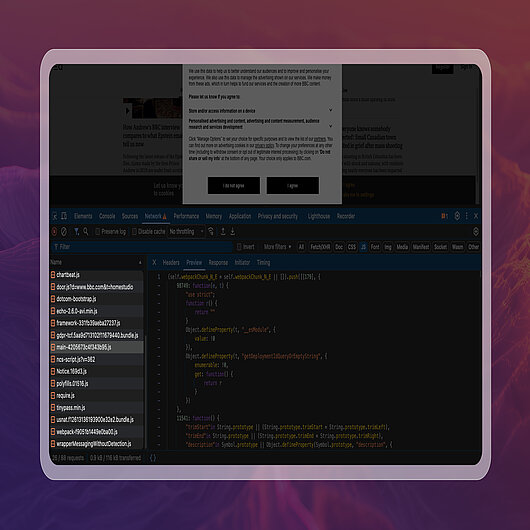

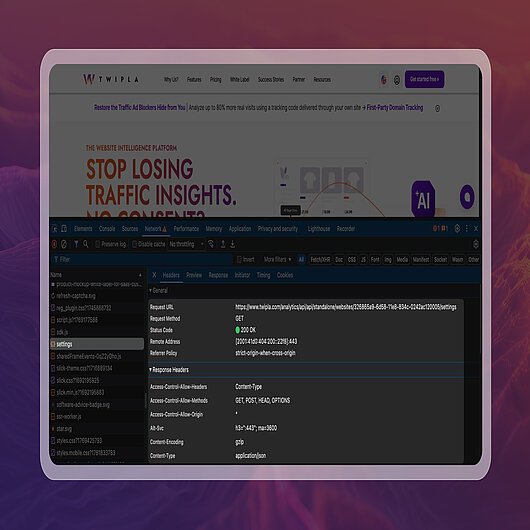

Wie diese Anforderung in der Praxis überprüft wird:

- Browserpfad: Rechtsklick → Untersuchen → Netzwerk; Anwendung → Speicher.

- Laden Sie die Webseite zum ersten Mal, lassen Sie das Einwilligungsbanner sichtbar und öffnen Sie die Entwicklerwerkzeuge des Browsers, bevor Sie mit dem Banner interagieren.

- Überprüfen Sie unter Netzwerk die Anfragen beim ersten Laden der Seite und kontrollieren Sie, ob Anfragen vor der Zustimmung stabile Identifikatoren übertragen.

- Bestätigen Sie unter Anwendung → Speicherung, dass in dieser Phase keine dauerhaften Kennungen gespeichert werden.

- Der Screenshot zeigt, dass Skripte geladen werden, während das Banner noch angezeigt wird.

- Um die Einhaltung dieser Anforderung zu überprüfen, bestätigen Sie, dass vor der Einwilligung keine Besucheridentifikatoren generiert oder gespeichert werden, und zwar auf der Grundlage der in der folgenden Checkliste beschriebenen kombinierten Prüfungen.

| Was zu prüfen ist | Verwandtes Recht | Überprüfungsschritte und beobachtbare Beweise | Wie das TWIPLA diese Anforderung erfüllt | |

| 2. | Die Identifizierung von Besuchern darf nicht auf probabilistischen oder abgeleiteten Identifikatoren beruhen. | DSGVO Art. 5(1)(a) Rechtmäßigkeit und Fairness; DSGVO Art. 5(1)(c) Datenminimierung; DSGVO Art. 6(1) | Überprüfung der Nutzdaten von Anfragen, der übertragenen Parameter und der gespeicherten Werte auf Anzeichen dafür, dass mehrere technische Signale (z. B. Gerätemerkmale, Browserattribute, Zeitmuster) kombiniert oder korreliert werden, um wiederkehrende Besucher zu erkennen. Positives Ergebnis: Es werden keine kombinierten oder korrelierten technischen Signale verwendet, um Besucher probabilistisch zu erkennen oder zu reidentifizieren. Negatives Ergebnis: Mehrere technische Signale werden in einer Weise kombiniert oder korreliert, die eine probabilistische oder abgeleitete Besucheridentifizierung ermöglicht. | Wenn der Maximum Privacy Modus angewendet wird, kombiniert TWIPLA keine technischen Signale, um probabilistische oder abgeleitete Besucheridentifikatoren zu erstellen. |

| 3. | Die Dienste dürfen nicht stillschweigend Identifikatoren über Sitzungen hinweg neu erstellen. | ePrivacy-Richtlinie Art. 5(3); DSGVO Art. 5(1)(a) Rechtmäßigkeit und Fairness; DSGVO Art. 5(1)(e) Grenzwerte für die Speicherung | Löschen Sie den Browser-Speicher, laden Sie die Website neu oder starten Sie eine neue Browsing-Sitzung und vergleichen Sie die übermittelten Werte oder Anfragemuster über Sitzungen hinweg, um festzustellen, ob die Kennungen neu erstellt werden oder stabil bleiben. Positives Ergebnis: Es werden keine Kennungen neu erstellt, wiederverwendet oder bleiben über Sitzungen hinweg stabil, sobald der Speicher gelöscht wurde. Negatives Ergebnis: Identifikatoren werden neu erstellt oder bleiben über Sitzungen hinweg stabil, obwohl der Speicher gelöscht wurde, so dass eine Besuchererkennung möglich ist. | Wenn der Maximum Privacy Modus angewendet wird, erstellt TWIPLA die Identifikatoren der Besucher über die Sitzungen hinweg nicht neu. |

| 4. | Die Identifizierungsmethoden müssen transparent und erklärbar sein. | DSGVO Art. 12; DSGVO Art. 13 | Vergleich des beobachteten Identifizierungsverhaltens, der Anfragedaten und der Speichernutzung mit den Beschreibungen in den Datenschutzhinweisen und der technischen Dokumentation. Positives Ergebnis: Das gesamte beobachtete Identifizierungsverhalten stimmt mit den dokumentierten Beschreibungen, Zwecken und Grenzwerten überein, und es sind keine undokumentierten Identifikatoren oder Mechanismen vorhanden. Negatives Ergebnis: Das Identifizierungsverhalten stimmt nicht mit der Dokumentation überein, ist unzureichend erklärt oder enthält undokumentierte Identifizierungsmerkmale oder -mechanismen. | TWIPLA dokumentiert seine Identifizierungsmethoden nach Datenschutzmodus, und das angewandte Verhalten kann unabhängig durch Browserinspektion überprüft werden. |

| 5. | Die Identifizierung der Besucher muss die Einwilligungsentscheidungen respektieren. | DSGVO Art. 7; DSGVO Art. 6(1)(a); DSGVO Art. 5(1)(a) Rechtmäßigkeit und Fairness | Beobachten Sie das Identifizierungsverhalten vor der Erteilung der Einwilligung, nach der Erteilung der Einwilligung und nach dem Widerruf der Einwilligung, und vergleichen Sie, ob sich das Verhalten entsprechend dem Einwilligungsstatus ändert. Positives Ergebnis: Das Identifizierungsverhalten ändert sich entsprechend dem Einwilligungsstatus und wird vor der Erteilung der Einwilligung, nach der Erteilung der Einwilligung und nach dem Widerruf der Einwilligung einheitlich angewandt. Negatives Ergebnis: Das Identifizierungsverhalten ändert sich nicht in Abhängigkeit vom Zustimmungsstatus oder bleibt unverändert, nachdem die Zustimmung verweigert oder zurückgezogen wurde. | TWIPLA ermöglicht die Konfiguration des Besucher-Identifizierungsverhaltens auf der Grundlage des Zustimmungsstatus und regionaler Anforderungen und wendet das gewählte Verhalten konsistent vor der Zustimmung, nach der Zustimmung und nach dem Widerruf der Zustimmung an. |

| 6. | Die Dienste dürfen die Identifizierung der Besucher nicht fortsetzen, indem sie nach der Verweigerung oder dem Entzug der Zustimmung zu alternativen Identifizierungsmethoden wechseln. | ePrivacy-Richtlinie Art. 5(3); DSGVO Art. 5(1)(a) Rechtmäßigkeit und Fairness; DSGVO Art. 6(1) | Verweigern oder widerrufen Sie Ihre Einwilligung, deaktivieren Sie Cookies und die Browser-Speicherung und beobachten Sie, ob die Identifizierung der Besucher durch alternative Techniken wie Fingerprinting oder abgeleitete Identifikatoren fortbesteht. Positives Ergebnis: Keine Identifizierung der Besucher nach Verweigerung oder Entzug der Zustimmung und keine alternativen Identifizierungstechniken werden beobachtet. Negatives Ergebnis: Die Identifizierung der Besucher erfolgt auch nach der Verweigerung oder dem Entzug der Zustimmung durch alternative oder Ersatz-Identifizierungsmethoden. | Wenn die Zustimmung verweigert oder zurückgezogen wird, kann TWIPLA so konfiguriert werden, dass es in den Maximum Privacy Modus wechselt, in dem kein Fingerprinting oder alternative Identifizierungsmethoden angewendet werden. |

Überprüfung der Handhabung der Zustimmung und der Rechtsgrundlage

Die Handhabung der Einwilligung und die Rechtsgrundlage bestimmen, ob die Datenverarbeitung zulässig ist und unter welchen Bedingungen sie erfolgen darf. Der Schwerpunkt liegt hier auf der Frage, wie ein nicht wesentlicher Dienst die Zustimmungen und Rechtsgrundlagen im tatsächlichen Systemverhalten anwendet, wenn er in eine Webseite eingebettet ist, und ob die beobachtete Verarbeitung mit den Anforderungen der DSGVO und der ePrivacy in verschiedenen Zustimmungsszenarien übereinstimmt.

Anleitung zur Verifizierung

Bei der Validierung des Umgangs mit der Einwilligung:

- Testen Sie immer vor der Einwilligung, nachdem die Einwilligung erteilt wurde und nachdem sie zurückgezogen wurde.

- Löschen Sie den Browser-Speicher und laden Sie ihn zwischen den Prüfungen neu.

- Überprüfen Sie sowohl den Browser-Speicher als auch die Netzwerkanfragen während jedes Zustimmungsstatus

- Laden Sie die Seiten neu und navigieren Sie zwischen den Seiten, um sicherzustellen, dass der Einwilligungsstatus konsistent durchgesetzt wird.

- Überprüfen Sie, ob sich das Integrationsverhalten sofort ändert, wenn sich der Zustimmungsstatus ändert.

- Überprüfen Sie, ob das Verhalten bei der Behandlung von Einwilligungen mit der regionalspezifischen Konfiguration übereinstimmt, sofern zutreffend.

- Verlassen Sie sich nicht allein auf das Erscheinungsbild des Einwilligungsbanners, um die Handhabung der Einwilligung zu beurteilen.

Checkliste zur Einhaltung der Vorschriften

| Was zu prüfen ist | Verwandtes Recht | Überprüfungsschritte und beobachtbare Beweise | Wie das TWIPLA diese Anforderung erfüllt | |

| 1. | Kein zustimmungsabhängiges Tracking oder keine zustimmungspflichtige Verarbeitung sollte vor der Zustimmung erfolgen. | ePrivacy-Richtlinie Art. 5(3); DSGVO Art. 6(1)(a) | Laden Sie die Website, ohne mit der Einwilligungsschnittstelle zu interagieren, und überwachen Sie Netzwerkanfragen und Browser-Speicheraktivitäten. Positives Ergebnis: Es findet keine zustimmungsabhängige Verfolgung, Verarbeitung oder Speicherung statt, bevor die Zustimmung erteilt wurde. Negatives Ergebnis: Verfolgung, Verarbeitung oder Speicherung, die von der Zustimmung abhängen, finden statt, bevor die Zustimmung erteilt wurde. | Wenn eine Einwilligung erforderlich ist, führt TWIPLA kein analytisches Tracking durch, bevor die Einwilligung erteilt wurde. Wenn keine Zustimmung erforderlich ist, kann TWIPLA im Maximum Privacy Mode arbeiten, ohne ein zustimmungsabhängiges Tracking durchzuführen. |

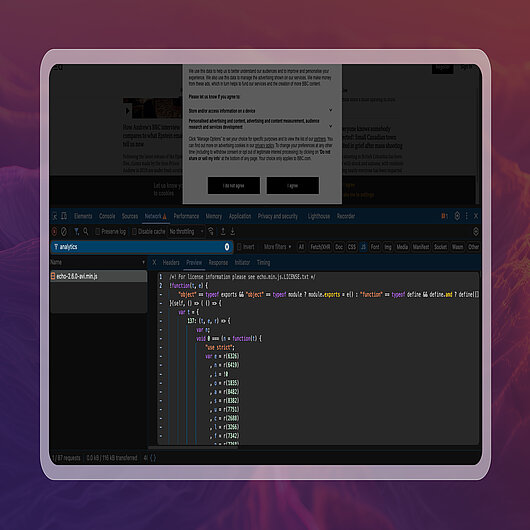

Wie diese Anforderung in der Praxis überprüft wird:

- Browserpfad: Rechtsklick → Untersuchen → Netzwerk

- Laden Sie die Webseite zum ersten Mal, lassen Sie das Einwilligungsbanner sichtbar und öffnen Sie die Entwicklerwerkzeuge des Browsers, bevor Sie mit dem Banner interagieren.

- Überprüfen Sie im Bereich "Netzwerk" die beim ersten Laden der Seite ausgelösten Anfragen, um festzustellen, ob in dieser Phase ein Tracking stattfindet.

- Der Screenshot zeigt, dass Netzwerkanfragen geladen werden, während das Banner noch angezeigt wird.

- Um die Einhaltung dieser Anforderung zu überprüfen, sollten Sie sich vergewissern, dass keine Tracking-Anfragen gestellt werden, bevor die Zustimmung erteilt wurde.

| Was zu prüfen ist | Verwandtes Recht | Überprüfungsschritte und beobachtbare Beweise | Wie das TWIPLA diese Anforderung erfüllt | |

| 2. | Die Verarbeitung personenbezogener Daten muss auf einer gültigen Rechtsgrundlage erfolgen. | DSGVO Art. 6(1); ePrivacy-Richtlinie Art. 5(3), wenn die Speicherung oder der Zugang zu Endgeräten betroffen ist | Überprüfung der erklärten Rechtsgrundlage in den Unterlagen und Überprüfung, ob das beobachtete Verhalten bei der Datenerhebung und -verarbeitung mit der angegebenen Rechtsgrundlage übereinstimmt. Positives Ergebnis: Das beobachtete Verarbeitungsverhalten stimmt mit der erklärten Rechtsgrundlage und den geltenden rechtlichen Anforderungen überein. Negatives Ergebnis: Das Verarbeitungsverhalten stimmt nicht mit der erklärten Rechtsgrundlage überein oder es fehlt eine gültige Rechtsgrundlage. | TWIPLA ermöglicht es, die Verarbeitung im Einklang mit der geltenden Rechtsgrundlage zu konfigurieren und ein Datenerfassungsverhalten anzuwenden, das der gewählten Grundlage und den regionalen Anforderungen entspricht. |

| 3. | Die Datenerhebung muss die Entscheidungen des Nutzers respektieren, wenn er sich auf seine Einwilligung beruft. | DSGVO Art. 6(1)(a); DSGVO Art. 5(1)(a) Rechtmäßigkeit und Fairness | Vergleich der Netzwerkanfragen und der Browserspeichernutzung vor der Einwilligung, nach der Einwilligung und wenn die Einwilligung nicht erteilt wird. Positives Ergebnis: Das Datenerfassungsverhalten ändert sich entsprechend der Entscheidung des Nutzers. Negatives Ergebnis: Das Datenerfassungsverhalten ändert sich nicht oder bleibt unverändert, obwohl der Nutzer seine Zustimmung gegeben hat. | TWIPLA ermöglicht die Änderung des Datenerfassungsverhaltens auf der Grundlage des Zustimmungsstatus und wendet ein unterschiedliches Verhalten vor der Zustimmung, nach der Zustimmung und bei nicht erteilter Zustimmung an. |

| 4. | Wenn eine Einwilligung erforderlich ist, muss sie in Kenntnis der Sachlage, ausdrücklich und freiwillig erteilt werden, bevor eine auf der Einwilligung beruhende Verarbeitung beginnt. | DSGVO Art. 4(11); DSGVO Art. 7; DSGVO Art. 12; DSGVO Art. 13; ePrivacy-Richtlinie Art. 5(3) | Überprüfen Sie die Aufforderung zur Einwilligung auf klare Zwecke, granulare Auswahlmöglichkeiten, wo relevant, gleiche Leichtigkeit der Ablehnung und Zugang zu detaillierten Informationen und bestätigen Sie dann, dass keine auf der Einwilligung basierenden Anfragen erfolgen, bis die Einwilligung vorliegt. Positives Ergebnis: Die Einwilligung wird klar und frei erteilt, und es erfolgt keine auf der Einwilligung beruhende Verarbeitung, bevor die Einwilligung erteilt wurde. Negatives Ergebnis: Die Einwilligung ist unklar, wird erzwungen oder gebündelt, oder die Verarbeitung erfolgt, bevor die Einwilligung erteilt wurde. | Wenn eine Einwilligung erforderlich ist, kann TWIPLA so konfiguriert werden, dass die zustimmungsbasierte Nachverfolgung erst dann beginnt, wenn die Einwilligung eingeholt wurde, und dass das angewandte Verhalten durch Netzwerk- und Speicherinspektion überprüft werden kann. |

| 5. | Die Verweigerung der Einwilligung muss das zustimmungsbasierte Tracking oder die Verarbeitung verhindern. | DSGVO Art. 6(1)(a); DSGVO Art. 5(1)(a) Rechtmäßigkeit und Fairness | Verweigern Sie ausdrücklich die Zustimmung und beobachten Sie, ob eine zustimmungsabhängige Verfolgung, Verarbeitung oder Speicherung stattfindet. Positives Ergebnis: Nach der Verweigerung der Einwilligung findet keine zustimmungsabhängige Verfolgung oder Verarbeitung statt. Negatives Ergebnis: Trotz verweigerter Zustimmung erfolgt eine zustimmungsabhängige Nachverfolgung oder Verarbeitung. | Wenn die Zustimmung verweigert wird, deaktiviert TWIPLA das Tracking, das sich auf die Zustimmung der Besucher stützt. |

| 6. | Ein Widerruf der Einwilligung muss beachtet werden. | DSGVO Art. 7(3); DSGVO Art. 5(1)(a) Rechtmäßigkeit und Fairness | Ziehen Sie die Einwilligung zurück und stellen Sie sicher, dass die auf der Einwilligung basierende Nachverfolgung oder Verarbeitung aufhört und erst dann wieder aufgenommen wird, wenn die Einwilligung erneut erteilt wird. Positives Ergebnis: Die auf der Einwilligung beruhende Verarbeitung wird nach dem Widerruf eingestellt und ohne erneute Einwilligung nicht wieder aufgenommen. Negatives Ergebnis: Die auf der Einwilligung basierende Verarbeitung wird fortgesetzt oder ohne erneute Einwilligung fortgesetzt. | Wenn die Einwilligung zurückgezogen wird, aktiviert TWIPLA die auf der Einwilligung basierende Nachverfolgung nicht und nimmt sie nicht wieder auf, es sei denn, die Einwilligung wird erneut erteilt. |

| 7. | Die Einwilligung darf nicht durch alternative Tracking- oder Identifizierungsmechanismen umgangen werden. | ePrivacy-Richtlinie Art. 5(3); DSGVO Art. 5(1)(a) Rechtmäßigkeit und Fairness; DSGVO Art. 6(1) | Deaktivieren Sie Cookies und die entsprechende Browser-Speicherung, verweigern oder widerrufen Sie Ihre Zustimmung und beobachten Sie, ob die Verfolgung oder Identifizierung durch andere Mechanismen fortbesteht. Positives Ergebnis: Nach der Verweigerung oder dem Widerruf der Einwilligung wird keine Verfolgung oder Identifizierung fortgesetzt. Negatives Ergebnis: Die Verfolgung oder Identifizierung erfolgt trotz der Verweigerung oder des Widerrufs der Einwilligung weiterhin über alternative oder Ersatzmechanismen. | TWIPLA umgeht die Einwilligung nicht, indem es zu alternativen Verfolgungsmechanismen übergeht. Wenn die Zustimmung verweigert oder zurückgezogen wird, kann es so konfiguriert werden, dass es in den Maximum Privacy Mode wechselt, in dem keine zustimmungsabhängigen Identifizierungs- oder Ersatzverfolgungsmethoden angewendet werden. |

| 8. | Ansprüche aus berechtigtem Interesse müssen auf einen Grenzwert begrenzt, notwendig und vertretbar sein. | DSGVO Art. 6(1)(f); DSGVO Art. 5(1)(c) Datenminimierung; Erwägungsgrund 47 | Überprüfen Sie die Dokumentation des berechtigten Interesses und beurteilen Sie, ob der Umfang der erfassten Daten mit der Notwendigkeit, der Verhältnismäßigkeit und dem angegebenen Zweck übereinstimmt. Positives Ergebnis: Der Grenzwert der Datenerhebung ist auf das Notwendige beschränkt und steht in einem angemessenen Verhältnis zu dem angegebenen berechtigten Interesse. Negatives Ergebnis: Die Datenerhebung geht über das erforderliche Maß hinaus oder kann nicht mit dem berechtigten Interesse begründet werden. | Wenn ein berechtigtes Interesse geltend gemacht wird, kann TWIPLA so konfiguriert werden, dass der Grenzwert der Datenerhebung auf ein verhältnismäßiges, nicht in die Privatsphäre eingreifendes Verhalten beschränkt wird, das eine vertretbare Bewertung des berechtigten Interesses unterstützt. |

| 9. | Die Einwilligung und das Verhalten auf rechtmäßiger Grundlage müssen für die betroffenen Personen in der EU einheitlich angewendet werden. | DSGVO Art. 5(1)(a) Rechtmäßigkeit und Fairness | Testen Sie das Verhalten der Website von EU- und Nicht-EU-Standorten aus und überprüfen Sie, ob EU-Nutzer eine konforme Handhabung der Einwilligung und eine Verarbeitung auf rechtmäßiger Grundlage erhalten. Positives Ergebnis: EU-Nutzer werden durchgängig nach den Regeln der Einwilligung und auf der Grundlage der Gesetze behandelt. Negatives Ergebnis: EU-Nutzer erhalten eine nicht konforme oder inkonsistente Einwilligung oder eine Verarbeitung auf rechtmäßiger Grundlage. | TWIPLA ermöglicht die konsistente Anwendung von Einwilligungen und gesetzeskonformem Verhalten für EU-Datensubjekte durch eine regionsspezifische Datenschutzkonfiguration, wobei der GDPR Privacy Mode die Anforderungen der DSGVO erfüllt und der Maximum Privacy Mode den höheren kombinierten GDPR- und ePrivacy-Schwellenwert erfüllt. |

Überprüfung der Datenübertragung und des Speicherorts

Datenübertragungswege und Hosting-Standorte bestimmen, wo Daten verarbeitet, gespeichert und abgerufen werden und ob grenzüberschreitende Übermittlungen stattfinden. Es wird darauf geachtet, wie ein nicht wesentlicher Dienst Daten überträgt und wo die Verarbeitung stattfindet, wenn er in eine Webseite eingebettet ist, einschließlich der Frage, ob das beobachtete Verhalten mit den DSGVO-Anforderungen für internationale Übermittlungen und den Sicherheitsvorkehrungen nach Schrems II übereinstimmt.

Anleitung zur Verifizierung

Bei der Validierung von Datenübertragung und Hosting:

- Überprüfen Sie alle Zielorte von Netzwerkanfragen, nicht nur die primären Endpunkte.

- Lösen Sie integrationsbezogene Domains in IP-Adressen auf und überprüfen Sie den Hosting-Standort mit unabhängigen Lookup-Tools (z. B. check-host. net/ip-info)

- Achten Sie auf Weiterleitungen, Fallbacks und sekundäre Anforderungsziele

- Unterscheiden Sie Endpunkte für die Bereitstellung von Inhalten oder Assets von Endpunkten für die Datenverarbeitung oder Speicherung

- Testen Sie sowohl das anfängliche Laden der Seite als auch nachfolgende Interaktionen, um das Übertragungsverhalten zu beobachten.

- Testen Sie, wenn möglich, von verschiedenen Standorten oder Konfigurationen aus, um Unterschiede in der Weiterleitung zu ermitteln.

- Überprüfen Sie das beobachtete Hosting- und Datenübertragungsverhalten anhand der Dokumentation und der vertraglichen Angaben.

Checkliste zur Einhaltung der Vorschriften

| Was zu prüfen ist | Verwandtes Recht | Überprüfungsschritte und beobachtbare Beweise | Wie das TWIPLA diese Anforderung erfüllt | |

| 1. | Unterauftragsverarbeiter, die am Hosting oder der Datenübertragung beteiligt sind, müssen offengelegt und vertraglich geregelt werden. | DSGVO Art. 28(2), Art. 28(4) | Überprüfung der Offenlegung der Unterauftragsverarbeiter, der Datenverarbeitungsvereinbarungen (DPA) und der vertraglichen Garantien. Positives Ergebnis: Die Unterauftragsverarbeiter sind eindeutig offengelegt, die Rollen sind definiert, und die vertraglichen Garantien (einschließlich der gemäß Artikel 28 erforderlichen Bedingungen) sind dokumentiert. Negatives Ergebnis: Unterauftragsverarbeiter werden nicht offengelegt, Verträge fehlen oder sind unklar, oder die erforderlichen Sicherheitsvorkehrungen für die Unterauftragsverarbeitung werden nicht nachgewiesen. | TWIPLA legt seine Unterauftragsverarbeiter offen und regelt deren Einbindung durch vertragliche Datenverarbeitungsvereinbarungen, die den Umfang und die Datenschutzverpflichtungen festlegen. |

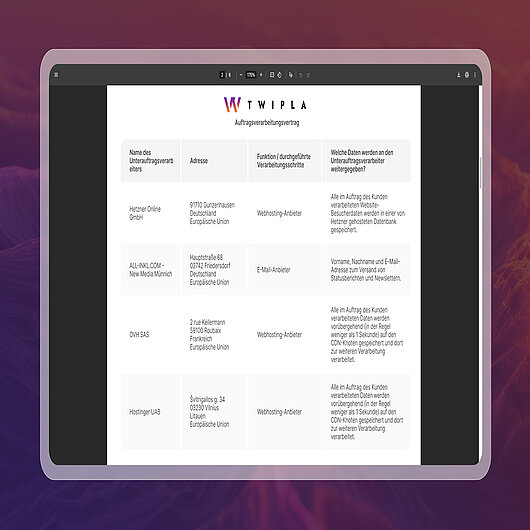

Wie diese Anforderung in der Praxis überprüft wird:

- Quelle: Datenverarbeitungsvereinbarung → Liste der Unterauftragsverarbeiter

- Überprüfen Sie die Datenschutzvereinbarung der Integration und suchen Sie den Abschnitt, in dem die offengelegten Auftragsverarbeiter aufgeführt sind.

- Vergewissern Sie sich, dass Hosting- und Infrastrukturanbieter, die an der Datenübermittlung beteiligt sind, ausdrücklich mit ihren Adressen und Funktionen genannt werden.

- Der Screenshot zeigt einen Auszug aus der von TWIPLA veröffentlichten Liste der Unterauftragsverarbeiter.

- Um die Einhaltung dieser Anforderung zu überprüfen, bestätigen Sie, dass alle relevanten Unterauftragsverarbeiter offengelegt und durch vertragliche Datenverarbeitungsvereinbarungen geregelt sind, wie in der nachstehenden Checkliste aufgeführt.

| Was zu prüfen ist | Verwandtes Recht | Überprüfungsschritte und beobachtbare Beweise | Wie das TWIPLA diese Anforderung erfüllt | |

| 2. | Die Datenverarbeitung muss den Anforderungen der DSGVO für die internationale Übermittlung entsprechen, wenn die Daten die EU oder den EWR verlassen. | DSGVO Kapitel V (Art. 44-49) | Überprüfung der Zielorte von Netzwerkanfragen (Domains, IPs und Endpunkte), der dokumentierten Verarbeitungsorte und der Datenflussbeschreibungen. Positives Ergebnis: Wenn Daten die EU oder den EWR verlassen, sind die Übertragungen identifiziert, und ein rechtmäßiger Übermittlungsmechanismus gemäß Kapitel V ist dokumentiert und anwendbar. Negatives Ergebnis: Daten scheinen die EU oder den EWR ohne einen identifizierten Übermittlungsmechanismus zu verlassen, oder die Übermittlungsdokumentation fehlt oder steht nicht im Einklang mit dem beobachteten Verhalten. | TWIPLA verarbeitet Analysedaten ausschließlich in in der EU ansässigen Rechenzentren in Deutschland, so dass keine internationalen Datenübertragungen außerhalb der EU stattfinden. |

| 3. | Übertragungen von personenbezogenen Daten in Drittländer müssen angemessenen Schutzmaßnahmen unterliegen. | DSGVO Art. 44-46; Schrems II (C-311/18) | Überprüfung der anwendbaren Übermittlungsmechanismen (z.B. Angemessenheitsbeschlüsse oder Standardvertragsklauseln) und gegebenenfalls dokumentierte ergänzende Maßnahmen. Positives Ergebnis: Ein gültiger Übermittlungsmechanismus ist für jede Übermittlung in ein Drittland vorhanden und ergänzende Maßnahmen sind, wo nötig, dokumentiert. Negatives Ergebnis: Es finden Übermittlungen ohne gültigen Mechanismus statt, oder die Schutzmaßnahmen werden nicht nachgewiesen oder sind nicht auf den Übermittlungskontext abgestimmt. | TWIPLA verarbeitet Analysedaten innerhalb der EU, so dass keine Übermittlung personenbezogener Daten in Drittländer stattfindet. |

| 4. | Die Bereitstellung von Diensten muss die unnötige Exposition gegenüber Drittländern durch technische Designentscheidungen minimieren. | DSGVO Art. 25 Data protection by design; DSGVO Art. 5(1)(a) Rechtmäßigkeit und Fairness | Überprüfung von Request-Domains, Routing und Endpunkten von Drittanbietern in Browser-Entwicklungstools, um die Verwendung von Endpunkten von Erstanbietern oder kontrollierten Endpunkten zu bewerten und die Abhängigkeit von Drittland-Infrastrukturen zu identifizieren, wo dies vermeidbar ist. Positives Ergebnis: Die Zustellung erfolgt über kontrollierte oder geeignete Endpunkte und vermeidet unnötige Exposition gegenüber Drittländern durch Design. Negatives Ergebnis: Die Lieferung erfolgt unnötigerweise über Endpunkte oder Infrastrukturen in Drittländern und erhöht das Risiko ohne klare Begründung oder Kontrolle. | TWIPLA liefert Analysen über kontrollierte, in der EU gehostete Verarbeitungsendpunkte und ein Content-Delivery-Netzwerk für die Bereitstellung von Inhalten. Die Verarbeitung der Analysen verbleibt in der EU, und die optionale Erstanbieter- oder regionsspezifische Bereitstellung kann genutzt werden, um unnötige Risiken in Drittländern zu minimieren. |

| 5. | Hosting- und Infrastrukturvereinbarungen dürfen die Wirksamkeit der DSGVO-Schutzmaßnahmen nicht untergraben. | DSGVO Art. 44; Schrems II (C-311/18) | Identifizieren Sie die Gerichtsbarkeit des Hosting-Anbieters und bewerten Sie die dokumentierten Risikobewertungen für die Übertragung und die Maßnahmen zur Risikominderung, wo anwendbar. Positives Ergebnis: Die Hosting-Vereinbarungen unterstützen einen wirksamen DSGVO-Schutz, und die dokumentierten Risikobewertungen und Risikominderungsmaßnahmen gehen gegebenenfalls auf identifizierte Risiken ein. Negatives Ergebnis: Hosting-Vereinbarungen bringen ungelöste Risiken mit sich, wie z. B. Zugangsrisiken, die nicht bewertet oder gemindert werden, wodurch der wirksame Schutz untergraben wird. | TWIPLA stützt sich auf Infrastrukturanbieter, die unter der Rechtsprechung der EU tätig sind, so dass die Hosting- und Verarbeitungsvereinbarungen weiterhin dem EU-Recht unterliegen und die Wirksamkeit der DSGVO-Schutzmaßnahmen nicht untergraben. |

| 6. | Die Rechtsprechung des Hosting-Anbieters sollte im Hinblick auf das Risiko des Zugriffs aus Drittländern bewertet werden, einschließlich des Risikos gemäß dem US CLOUD Act, falls zutreffend. | DSGVO Art. 44-46; Schrems II (C-311/18) | Identifizieren Sie die Gerichtsbarkeit des Hosting-Anbieters und die Unternehmenskontrolle und bewerten Sie dann, ob die Daten Gegenstand von Zugriffsanfragen aus Drittländern sein könnten, selbst wenn die Daten in der EU gespeichert sind. Positives Ergebnis: Gerichtsbarkeits- und Zugriffsrisiken werden ermittelt und bewertet, und Abhilfemaßnahmen werden gegebenenfalls dokumentiert. Negatives Ergebnis: Gerichtsbarkeits- oder Zugriffsrisiken werden nicht bewertet, oder die Einrichtung führt zu einem unkontrollierten Risiko des Zugriffs durch Drittländer. | TWIPLA verarbeitet Analysedaten in in der EU ansässigen Rechenzentren in Deutschland, die der EU-Rechtsprechung unterliegen, wodurch das Risiko des Zugriffs durch Drittländer minimiert und Routineübertragungen außerhalb der EU vermieden werden. |

| 7. | Personenbezogene Daten müssen während der Übermittlung durch geeignete technische Sicherheitsmaßnahmen geschützt werden. | DSGVO Art. 32(1)(a) Sicherheit der Verarbeitung | Prüfen Sie Anfrageprotokolle (HTTPS/TLS), Zertifikate und Sicherheitsindikatoren auf Transportebene. Positives Ergebnis: Die Daten werden über HTTPS mit gültigem TLS übertragen, und es wird keine unsichere Downgrade- oder Mixed-Content-Übertragung festgestellt. Negatives Ergebnis: Die Daten werden über HTTP übertragen, schwaches oder ungültiges TLS wird beobachtet, oder es kommt zu einer Übertragung mit gemischten Inhalten oder zu einer unsicheren Übertragung. | TWIPLA überträgt Analysedaten über HTTPS mit TLS-Verschlüsselung, um die Daten während der Übertragung zu schützen. |

| 8. | Die tatsächliche Datenübertragung und das Hosting-Verhalten müssen mit der veröffentlichten Datenschutzdokumentation übereinstimmen. | DSGVO Art. 12; DSGVO Art. 13; DSGVO Art. 5(1)(a) Transparenz | Vergleich der beobachteten Netzwerkziele, Datenflüsse und Hosting-Indikatoren mit den veröffentlichten Datenschutzhinweisen und der technischen Dokumentation. Positives Ergebnis: Das beobachtete Übertragungs- und Hosting-Verhalten stimmt mit den dokumentierten Beschreibungen überein, einschließlich der Orte und relevanten Parteien. Negatives Ergebnis: Das beobachtete Verhalten steht im Widerspruch zur Dokumentation, oder wesentliche Details wie Zielorte, Anbieter oder Standorte fehlen oder sind unklar. | Die von TWIPLA veröffentlichte Datenschutzdokumentation und die technischen Beschreibungen geben das bei der Netzwerkinspektion beobachtete Datenübertragungs- und Hosting-Verhalten genau wieder. |

Referenzdokumentation

→ Überprüfen von Netzwerkanforderungszielen in Browser DevTools (Chrome DevTools docs)

→ Auflösen von Domains zu IP-Adressen und Hosting-Standort (check-host.net)

→ Identifizieren von Weiterleitungen und sekundären Anforderungszielen (Chrome DevTools docs)

→ Überprüfen von HTTPS- und TLS-Sicherheit in Browseranforderungen (Chrome DevTools docs)

Bewertung der Datenminimierung und des Grenzwerts für den Zweck

Datenminimierung und Zweckbindung legen fest, ob die Erhebung personenbezogener Daten auf das beschränkt ist, was für ein klar angegebenes Ziel erforderlich ist. Bei der Bewertung wird berücksichtigt, ob ein nicht wesentlicher Dienst die Erhebung auf relevante Daten beschränkt, verhältnismäßige Standardwerte anwendet und eine erweiterte oder optionale Datenerhebung über den angegebenen Zweck hinaus im Einklang mit den Grundsätzen der DSGVO vermeidet.

Anleitung zur Verifizierung

Bei der Bewertung der Datenminimierung:

- Prüfen Sie die tatsächlichen Nutzdaten der Netzwerkanfragen, nicht nur den Browser-Speicher

- Identifizieren Sie jedes übertragene Datenfeld und prüfen Sie, ob es für den angegebenen Zweck der Integration erforderlich ist.

- Achten Sie auf optionale Parameter, Metadaten und kontextbezogene Attribute, die in Anfragen enthalten sind.

- Testen Sie die Standardkonfiguration, bevor Sie optionale oder erweiterte Funktionen aktivieren.

- Vergleichen Sie die erfassten Daten vor und nach der Aktivierung optionaler Funktionen oder Komponenten

- Vergleichen Sie das Datenerfassungsverhalten zwischen verschiedenen Komponenten oder Funktionen der Integration, um Unterschiede im Umfang zu erkennen.

- Überprüfen Sie, dass sensible, übermäßige oder irrelevante Attribute nicht standardmäßig erfasst werden.

Checkliste zur Einhaltung der Vorschriften

| Was zu prüfen ist | Verwandtes Recht | Überprüfungsschritte und beobachtbare Beweise | Wie das TWIPLA diese Anforderung erfüllt | |

| 1. | Die Dienste dürfen nur Daten erheben, die für ihre angegebenen Zwecke erforderlich sind. | DSGVO Art. 5(1)(c) Datenminimierung | Überprüfung der Anfrage-Payloads und der gespeicherten Werte, um Datenfelder zu identifizieren, die für den angegebenen Zweck nicht erforderlich sind. Positives Ergebnis: Nur Datenfelder, die für den angegebenen Zweck erforderlich sind, werden erfasst und übermittelt. Negatives Ergebnis: Überflüssige oder unzusammenhängende Datenfelder werden gesammelt oder übertragen, ohne dass eine eindeutige Notwendigkeit für den angegebenen Zweck besteht. | TWIPLA beschränkt die Datenerhebung auf Informationen, die für aggregierte Analysen und Verhaltensanalysen unbedingt erforderlich sind, und erhebt keine überflüssigen Daten, die nicht mit den angegebenen Analysezwecken zusammenhängen. |

| Was zu prüfen ist | Verwandtes Recht | Überprüfungsschritte und beobachtbare Beweise | Wie das TWIPLA diese Anforderung erfüllt | |

| 2. | Personenbezogene Daten dürfen nur für ausdrückliche, festgelegte und rechtmäßige Zwecke erhoben werden. | DSGVO Art. 5(1)(b) Zweckbindung | Vergleich des beobachteten Datenerhebungs- und -verarbeitungsverhaltens mit den in der Datenschutzdokumentation dokumentierten Zwecken. Positives Ergebnis: Die beobachtete Erhebung und Verarbeitung stimmt mit den ausdrücklich dokumentierten Zwecken überein. Negatives Ergebnis: Daten werden auf eine Weise erhoben oder verarbeitet, die nicht mit den dokumentierten Zwecken übereinstimmt, oder die Zwecke sind vage oder nicht spezifisch genug, um sie zu bewerten. | TWIPLA definiert klare und eindeutige Analysezwecke und beschränkt die Datenerhebung und -verarbeitung auf das, was zur Erfüllung dieser dokumentierten Zwecke erforderlich ist. |

| 3. | Die Standardkonfiguration muss den Grenzwert der Datenerhebung auf das Notwendige beschränken. | DSGVO Art. 25(2) Privacy by default; GDPR Art. 5(1)(c) Datenminimierung | Installieren oder aktivieren Sie den Dienst mit den Standardeinstellungen und beobachten Sie das anfängliche Datenerfassungsverhalten. Positives Ergebnis: Das Standardverhalten ist auf den für den angegebenen Zweck erforderlichen Grenzwert beschränkt, ohne dass eine optionale oder erweiterte Erfassung standardmäßig aktiviert ist. Negatives Ergebnis: Das Standardverhalten beinhaltet optionale, erweiterte oder übermäßige Datenerfassung, die über das hinausgeht, was für den angegebenen Zweck erforderlich ist. | Während des Onboardings wählt TWIPLA den Maximum Privacy Mode vor, der eine standardmäßige Datenminimierung gewährleistet, es sei denn, der Benutzer wählt ausdrücklich eine andere Konfiguration. |

| 4. | Das Design des Dienstes sollte eine konfigurierbare Datenerfassung unterstützen, um den unterschiedlichen Datenschutzanforderungen gerecht zu werden. | DSGVO Art. 25(1) Datenschutz durch Design | Überprüfung der verfügbaren Konfigurationsoptionen und Datenschutzkontrollen, die den Umfang und die Tiefe der Datenerfassung beeinflussen. Positives Ergebnis: Der Dienst bietet sinnvolle Kontrollen zur Reduzierung oder Anpassung des Erfassungsumfangs an unterschiedliche gesetzliche oder organisatorische Anforderungen. Negatives Ergebnis: Dem Dienst fehlen praktische Kontrollen zur Begrenzung des Grenzwerts der Datenerhebung, oder die Konfigurationsoptionen haben keinen wesentlichen Einfluss auf den Umfang der Datenerhebung. | TWIPLA bietet konfigurierbare Datenschutzmodi, die es Organisationen ermöglichen, die Datenerfassungstiefe an verschiedene gesetzliche Anforderungen anzupassen, einschließlich der Schwellenwerte für die DSGVO und ePrivacy. |

| 5. | Optionale oder unwesentliche Datenpunkte dürfen nicht ohne eine gültige Rechtsgrundlage erhoben werden. | DSGVO Art. 6(1); DSGVO Art. 5(1)(a) Rechtmäßigkeit und Fairness | Prüfen Sie die Nutzdaten der Anfrage und die Speicherung für optionale Attribute und bewerten Sie, ob eine gültige Rechtsgrundlage für ihre Erhebung definiert ist und angewendet wird. Positives Ergebnis: Optionale oder nicht wesentliche Attribute werden nicht erhoben, es sei denn, sie sind aktiviert und werden durch eine gültige Rechtsgrundlage gestützt. Negatives Ergebnis: Optionale oder nicht wesentliche Attribute werden ohne definierte Rechtsgrundlage oder standardmäßig ohne klare Begründung erhoben. | TWIPLA erhebt keine nicht wesentlichen oder optionalen Datenattribute, es sei denn, sie sind ausdrücklich durch Konfiguration aktiviert und werden durch eine gültige Rechtsgrundlage gestützt. |

| 6. | Wenn aggregierte Daten ausreichen, um den angegebenen Zweck zu erreichen, sollte die Erhebung von personenbezogenen Daten auf individueller Ebene vermieden werden. | DSGVO Art. 5(1)(c) Datenminimierung | Überprüfung, ob Identifikatoren auf individueller Ebene für den angegebenen Zweck notwendig sind oder ob aggregierte Daten den angegebenen Zweck erfüllen würden. Positives Ergebnis: Aggregierte Daten werden verwendet, wenn sie den Zweck erfüllen können, und Daten auf individueller Ebene werden auf das Notwendige beschränkt. Negatives Ergebnis: Personenbezogene Daten oder Identifikatoren auf individueller Ebene werden gesammelt, wenn eine aggregierte Berichterstattung den angegebenen Zweck angemessen erfüllen würde. | TWIPLA verwendet aggregierte Analysen, wenn personenbezogene Daten auf individueller Ebene nicht erforderlich sind. |

| 7. | Die Grundsätze der Datenminimierung müssen konsequent auf alle Funktionen und Module angewandt werden. | DSGVO Art. 5(1)(c) Datenminimierung | Vergleichen Sie das Datenerfassungsverhalten über verschiedene Module und Funktionen hinweg, um konsistente Grenzwerte für Umfang und Erfassungstiefe zu bestätigen. Positives Ergebnis: Die Kontrollen zur Datenminimierung und die Grenzwerte für die Datenerhebung werden in allen Modulen und Funktionen einheitlich angewandt. Negatives Ergebnis: Einige Module erheben wesentlich mehr Daten als andere, ohne dass eine klare Notwendigkeit für ihren erklärten Zweck besteht oder ohne angemessene Kontrollen. | TWIPLA wendet in allen Analysemodulen dieselben Standards zur Datenminimierung an und gewährleistet so konsistente Grenzwerte für den Datenumfang und die Erfassungstiefe. |

Referenzdokumentation

→ Untersuchen von Netzwerkanforderungs-Payloads in den Browser DevTools (Chrome DevTools docs)

→ Analysieren von Anforderungsparametern und Payload-Daten (Chrome DevTools docs)

→ Vergleichen von Netzwerkanforderungen vor und nach Konfigurationsänderungen (Chrome DevTools docs)

→ Identifizieren von unnötigen oder übermäßigen Anforderungsdaten (Chrome DevTools docs)

→ TWIPLA Überblick über die Grundsätze der DSGVO zur Zweckbindung

→ TWIPLA Datenverarbeitungsvereinbarung, Geltungsbereich und Datenminimierung

→ TWIPLA Maximum Privacy Mode, Standard-Datenschutzverhalten

Bestätigen Sie die Praktiken zur Aufbewahrung und Löschung von Daten

Die Praxis der Datenaufbewahrung und -löschung bestimmt, wie lange personenbezogene Daten verfügbar bleiben und ob sie entfernt werden, sobald sie für den angegebenen Zweck nicht mehr erforderlich sind. Bei der Bewertung wird geprüft, ob ein nicht wesentlicher Dienst Grenzwerte für die Datenspeicherung festlegt, die Löschung in allen seinen Komponenten einheitlich durchführt und sicherstellt, dass die Daten nach Ablauf der Aufbewahrungsfristen nicht mehr zugänglich sind, und zwar in Übereinstimmung mit den Anforderungen der DSGVO.

Anleitung zur Verifizierung

Bei der Überprüfung des Aufbewahrungs- und Löschverhaltens:

- Überprüfen Sie die dokumentierten Standard- und benutzerdefinierten Einstellungen für die Datenaufbewahrung.

- Prüfen Sie, ob historische Daten nach Ablauf der festgelegten Aufbewahrungsfristen zugänglich bleiben.

- Überprüfen Sie, ob die Daten gelöscht, anonymisiert oder auf andere Weise unzugänglich gemacht werden, sobald die Grenzwerte für die Aufbewahrung erreicht sind.

- Bestätigen Sie, dass die Löschung für alle Komponenten, Module oder abgeleiteten Datensätze der Integration gilt.

- Überprüfen Sie, ob das Löschverhalten über Konfigurationen und Zugriffspfade hinweg konsistent angewendet wird.

- Prüfen, ob die Löschung innerhalb des dokumentierten Zeitrahmens auf Backups und Replikate übertragen wird

- Abgleich des beobachteten Aufbewahrungs- und Löschverhaltens mit dokumentierten Aufbewahrungsfristen und Löschverpflichtungen

Checkliste zur Einhaltung der Vorschriften

| Was zu prüfen ist | Verwandtes Recht | Überprüfungsschritte und beobachtbare Beweise | Wie das TWIPLA diese Anforderung erfüllt | |

| 1. | Die Aufbewahrungsfristen müssen transparent und klar dokumentiert sein. | DSGVO Art. 13; DSGVO Art. 12 | Überprüfung der Datenschutzhinweise, der Offenlegung der Aufbewahrungsfristen und der Begleitdokumente, die die Aufbewahrungsfristen beschreiben. Positives Ergebnis: Die Aufbewahrungsfristen oder -kriterien sind klar dokumentiert und zugänglich. Negatives Ergebnis: Aufbewahrungsfristen fehlen, sind unklar oder nicht in einer Weise dokumentiert, die eine Überprüfung ermöglicht. | TWIPLA dokumentiert sein Datenaufbewahrungsverhalten transparent und ermöglicht es Organisationen, auf der Grundlage der von ihnen gewählten Konfiguration und ihrer Analyseanforderungen zu bestimmen, wie lange Analysedaten verfügbar bleiben. |

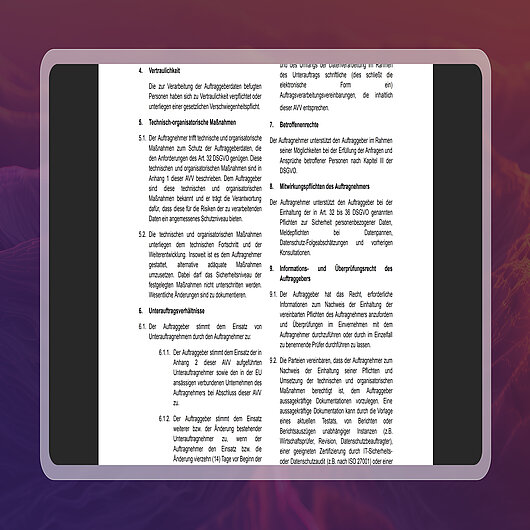

Wie diese Anforderung in der Praxis überprüft wird:

- Quelle: Datenverarbeitungsvereinbarung → Aufbewahrungs- und Löschungsbestimmungen

- Prüfen Sie die Datenverarbeitungsvereinbarung des Anbieters und suchen Sie die Abschnitte, in denen die Aufbewahrungsfristen und die Löschungs- oder Rückgabepflichten festgelegt sind.

- Bestätigen Sie, dass die Grenzwerte für die Aufbewahrung, die Löschungsanforderungen und die damit verbundenen Verantwortlichkeiten ausdrücklich dokumentiert sind.

- Der Screenshot zeigt einen Auszug aus der Datenverarbeitungsvereinbarung von TWIPLA, in dem die Aufbewahrungs- und Löschungspflichten beschrieben sind.

- Um die Einhaltung dieser Anforderung zu überprüfen, sollten Sie sich vergewissern, dass die Praktiken der Datenaufbewahrung und -löschung vertraglich festgelegt und transparent offengelegt sind, wie in der nachstehenden Checkliste dargestellt.

| Was zu prüfen ist | Verwandtes Recht | Überprüfungsschritte und beobachtbare Beweise | Wie das TWIPLA diese Anforderung erfüllt | |

| 2. | Personenbezogene Daten dürfen nicht länger als für den angegebenen Zweck erforderlich gespeichert werden. | DSGVO Art. 5(1)(e) Grenzwert der Speicherung | Überprüfung der Aufbewahrungseinstellungen, der Aufbewahrungsrichtlinien und der Verfügbarkeit von historischen Daten im Laufe der Zeit. Positives Ergebnis: Die Daten werden nur so lange aufbewahrt, wie es für die Erfüllung des angegebenen Zwecks erforderlich ist. Negatives Ergebnis: Die Daten werden ohne dokumentierte Begründung auf unbestimmte Zeit oder länger als nötig aufbewahrt. | TWIPLA wendet zweckgebundene Datenaufbewahrungskontrollen an, die es erlauben, Analysedaten nur so lange aufzubewahren, wie sie für die von dem für die Verarbeitung Verantwortlichen angegebenen Analysezwecke erforderlich sind, einschließlich langfristiger Trendanalysen, falls erforderlich. |

| 3. | Die Aufbewahrungsmechanismen müssen sicherstellen, dass die Daten nach Ablauf der Aufbewahrungsfrist nicht mehr verfügbar sind. | DSGVO Art. 5(1)(e) Begrenzung der Speicherung | Beobachten Sie, ob Daten, die älter als die festgelegte Aufbewahrungsfrist sind, gelöscht, anonymisiert oder anderweitig nicht mehr zugänglich sind. Positives Ergebnis: Daten, die älter als die festgelegte Aufbewahrungsfrist sind, sind nicht mehr verfügbar oder zugänglich. Negatives Ergebnis: Die Daten bleiben über die dokumentierte Aufbewahrungsfrist hinaus zugänglich. | TWIPLA stellt sicher, dass Analysedaten nicht länger aufbewahrt werden, wenn die Verarbeitung endet oder auf Anweisung des Kunden, in Übereinstimmung mit den dokumentierten Aufbewahrungspflichten und den Anforderungen der DSGVO zur Speicherbegrenzung. |

| 4. | Personenbezogene Daten müssen gelöscht werden können, wenn die Rechte der betroffenen Person dies erfordern. | DSGVO Art. 17 Recht auf Löschung; DSGVO Art. 12 | Überprüfen Sie, ob die Daten als Reaktion auf Löschungsanträge durch dokumentierte Prozesse gelöscht oder ausgeschlossen werden können. Positives Ergebnis: Lösch- oder Ausschlussmechanismen sind vorhanden und können als Reaktion auf gültige Anträge der betroffenen Person ausgeführt werden. Negatives Ergebnis: Löschanfragen können nicht erfüllt werden, oder die Löschmechanismen sind undokumentiert oder unwirksam. | TWIPLA unterstützt das Recht auf Löschung, indem es die Löschung oder den Ausschluss personenbezogener Daten als Reaktion auf Anfragen der betroffenen Person auf der Grundlage dokumentierter Prozesse und Anweisungen des für die Verarbeitung Verantwortlichen ermöglicht. |

| 5. | Der laufende Zugriff auf gespeicherte Daten muss den aktuellen Datenschutz- und Zugriffseinstellungen entsprechen. | DSGVO Art. 5(1)(a) Rechtmäßigkeit und Fairness; DSGVO Art. 25 Datenschutz durch Technik | Ändern Sie die Datenschutz- oder Zugriffseinstellungen und prüfen Sie, ob der Zugriff auf gespeicherte historische Daten angemessen eingeschränkt ist. Positives Ergebnis: Der Zugriff auf gespeicherte Daten entspricht den aktuellen Datenschutz- und Zugriffseinstellungen. Negatives Ergebnis: Aufbewahrte Daten bleiben in einer Weise zugänglich, die im Widerspruch zu den aktualisierten Datenschutz- oder Zugriffskontrollen steht. | TWIPLA stellt sicher, dass der Zugriff auf aufbewahrte Analysedaten die aktuelle Datenschutzkonfiguration und die vom Controller definierten Zugriffskontrollen respektiert. |

| 6. | Das tatsächliche Aufbewahrungs- und Löschverhalten muss mit den dokumentierten Aufbewahrungsrichtlinien übereinstimmen. | DSGVO Art. 5(2) Rechenschaftspflicht | Vergleich der beobachteten Datenverfügbarkeit und des Löschverhaltens mit den veröffentlichten Aufbewahrungsrichtlinien und der internen Dokumentation. Positives Ergebnis: Beobachtetes Aufbewahrungs- und Löschverhalten stimmt mit dokumentierten Richtlinien überein. Negatives Ergebnis: Das beobachtete Verhalten steht im Widerspruch zu den dokumentierten Aufbewahrungs- oder Löschverpflichtungen. | Das tatsächliche Datenaufbewahrungs- und -löschverhalten von TWIPLA stimmt mit den dokumentierten Richtlinien zur Datenverarbeitung und -aufbewahrung überein und unterstützt die Rechenschaftsanforderungen der DSGVO. |

| 7. | Die aufbewahrten Daten müssen auf den angegebenen Zweck beschränkt und verhältnismäßig bleiben. | DSGVO Art. 5(1)(c) Datenminimierung | Überprüfung des Umfangs, der Granularität und des Alters der auf Vorrat gespeicherten Datensätze, um zu beurteilen, ob sie für den angegebenen Zweck weiterhin erforderlich sind. Positives Ergebnis: Der Umfang und die Granularität der gespeicherten Daten stehen in einem angemessenen Verhältnis zum angegebenen Zweck. Negatives Ergebnis: Die aufbewahrten Datensätze überschreiten den erforderlichen Umfang, die Detailgenauigkeit oder die Dauer. | TWIPLA stellt sicher, dass die auf Vorrat gespeicherten Daten in Umfang und Granularität auf das beschränkt bleiben, was für Analyse- und Berichtszwecke erforderlich ist. |

| 8. | Aufbewahrungs- und Löschungspflichten müssen für alle Unterauftragsverarbeiter gelten, die personenbezogene Daten verarbeiten. | DSGVO Art. 28(4); DSGVO Art. 5(1)(e) Speicherbegrenzung | Überprüfen Sie die Liste der zugelassenen Unterauftragsverarbeiter und die Datenverarbeitungsvereinbarungen, um zu bestätigen, dass die Unterauftragsverarbeiter vertraglich verpflichtet sind, die Löschungs- und Aufbewahrungspflichten in Übereinstimmung mit den dokumentierten Fristen und den Anweisungen des für die Verarbeitung Verantwortlichen anzuwenden. Positives Ergebnis: Die Unterauftragsverarbeiter sind vertraglich verpflichtet, Aufbewahrungs- und Löschungsverpflichtungen im Einklang mit den Anweisungen des für die Verarbeitung Verantwortlichen einzuhalten. Negatives Ergebnis: Unterauftragsverarbeiter unterliegen nicht den gleichen Aufbewahrungs- und Löschungspflichten. | TWIPLA setzt zugelassene, dokumentierte Unterauftragsverarbeiter im Rahmen von Vereinbarungen ein, die seiner Datenverarbeitungsvereinbarung entsprechen und die Löschung von Analysedaten im Einklang mit dokumentierten Aufbewahrungsfristen und Anweisungen des für die Verarbeitung Verantwortlichen vorschreiben. |

Validierung der Rechte der betroffenen Personen und der Zugangskontrollen

Die Rechte der betroffenen Personen und die Zugangskontrollen bestimmen, ob auf personenbezogene Daten zugegriffen werden kann, ob sie verwaltet werden können und ob sie in Übereinstimmung mit den Verpflichtungen der DSGVO verarbeitet werden können. Bei der Bewertung wird geprüft, wie ein nicht wesentlicher Dienst den Zugriff auf Daten einschränkt, die Ausübung der Rechte der betroffenen Personen in der Praxis unterstützt und rollenbasierte Kontrollen und Maßnahmen zur Rechenschaftspflicht innerhalb einer Organisation anwendet.

Anleitung zur Verifizierung

Bei der Überprüfung der Unterstützung für die Rechte der betroffenen Personen:

- Klären Sie, ob die von der Integration verarbeiteten Daten in der gegebenen Konfiguration personenbezogene Daten darstellen

- Testen Sie Zugriffs- und Löschprozesse möglichst mit Nicht-Produktions- oder Testdaten

- Prüfen Sie, ob Auskunfts- und Löschungsanfragen innerhalb der gesetzlichen Antwortfristen erfüllt werden können.

- Bestätigen Sie, dass eine angemessene Identitätsüberprüfung erforderlich ist, bevor Sie Anfragen von betroffenen Personen beantworten

- Überprüfen Sie, ob die Antworten auf Anfragen von Betroffenen alle relevanten personenbezogenen Daten enthalten, die von der Integration verarbeitet werden.

- Bestätigen Sie, wer innerhalb der Organisation auf verarbeitete personenbezogene Daten zugreifen kann und unter welchen Rollen oder Berechtigungen

- Prüfen Sie, ob die Zugriffskontrollen dem Grundsatz des geringsten Rechts folgen.

- Prüfen Sie, ob die Zugriffs- und Anfrageaktionen protokolliert, nachvollziehbar oder auditierbar sind.

Checkliste zur Einhaltung der Vorschriften

| Was zu prüfen ist | Verwandtes Recht | Überprüfungsschritte und beobachtbare Beweise | Wie das TWIPLA diese Anforderung erfüllt | |

| 1. | Der Zugang zu personenbezogenen Daten muss auf befugtes Personal beschränkt sein. | DSGVO Art. 32(1)(b); DSGVO Art. 5(1)(f) Integrität und Vertraulichkeit | Überprüfung von Benutzerrollen, Berechtigungen und Zugriffsebenen, um angemessene Zugriffsbeschränkungen zu bestätigen. Positives Ergebnis: Der Zugriff auf personenbezogene Daten ist auf autorisierte Rollen und Berechtigungen beschränkt, wobei die Kontrolle des geringsten Rechtsanspruchs offensichtlich ist. Negatives Ergebnis: Personenbezogene Daten sind für nicht autorisierte Rollen zugänglich, oder die Berechtigungen sind zu weit gefasst. | TWIPLA setzt rollenbasierte Zugriffskontrollen durch, um sicherzustellen, dass Analysedaten nur für befugtes Personal zugänglich sind. |

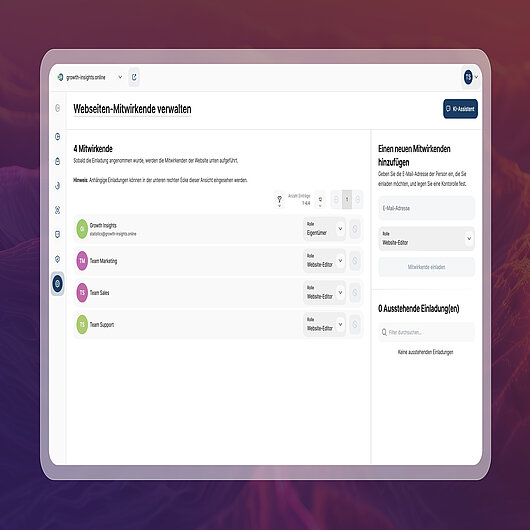

So überprüfen Sie diese Beispielanforderung:

- Quelle: Übersicht über die Zugriffsverwaltung oder Mitwirkende der Integration.

- Überprüfen Sie die Einstellungen für die Zugriffsverwaltung oder die Mitwirkenden einer Webseite-Integration, um festzustellen, welche Benutzer auf verarbeitete Daten zugreifen können und welche Rollen oder Berechtigungsstufen zugewiesen sind.

- Stellen Sie sicher, dass der Zugriff auf autorisiertes Personal beschränkt ist und dass die Rollen klar definiert sind.

- Der Screenshot zeigt ein Beispiel für eine Ansicht zur Verwaltung von Mitwirkenden auf der TWIPLA-Plattform.

- Um die Einhaltung dieser Anforderung zu überprüfen, bestätigen Sie, dass der Zugriff auf verarbeitete Daten durch rollenbasierte Berechtigungen gesteuert wird und die Rechenschaftspflicht unterstützt, wie in der nachstehenden Checkliste dargestellt.

| Was zu prüfen ist | Verwandtes Recht | Überprüfungsschritte und beobachtbare Beweise | Wie das TWIPLA diese Anforderung erfüllt | |

| 2. | Betroffene Personen müssen die Möglichkeit haben, ihr Auskunftsrecht auszuüben, wenn personenbezogene Daten verarbeitet werden. | DSGVO Art. 15 | Bewertung, ob die vom Dienst verarbeiteten personenbezogenen Daten identifiziert, abgerufen und auf Anfrage in verständlicher Form zur Verfügung gestellt werden können. Positives Ergebnis: Relevante personenbezogene Daten können abgerufen und in verständlicher Form bereitgestellt werden, vorbehaltlich der geltenden Bedingungen und des Umfangs. Negatives Ergebnis: Personenbezogene Daten können nicht zuverlässig abgerufen werden, sind unvollständig oder können nicht in verständlicher Form bereitgestellt werden. | TWIPLA ermöglicht es den für die Verarbeitung Verantwortlichen, personenbezogene Analysedaten in einer strukturierten, verständlichen Form abzurufen und darzustellen, um die Anträge der Betroffenen auf Auskunft zu unterstützen. |

| 3. | Betroffene Personen müssen die Möglichkeit haben, die Löschung personenbezogener Daten zu verlangen, wenn dieses Recht besteht. | DSGVO Art. 17; DSGVO Art. 12 | Prüfen Sie, ob personenbezogene Daten auf Antrag gelöscht oder ausgeschlossen werden können, vorbehaltlich der geltenden Ausnahmen. Positives Ergebnis: Die Löschung oder der Ausschluss kann durch dokumentierte Prozesse durchgeführt werden, und die Ergebnisse können vorbehaltlich der geltenden Ausnahmen bestätigt werden. Negatives Ergebnis: Löschanträge können in der Praxis nicht erfüllt werden, oder die Prozesse sind undokumentiert oder ineffektiv. | TWIPLA ermöglicht die Löschung oder den Ausschluss personenbezogener Analysedaten als Reaktion auf Löschanfragen, basierend auf dokumentierten Anweisungen des für die Verarbeitung Verantwortlichen und den geltenden Anforderungen der DSGVO. |

| 4. | Ein Widerspruch gegen die Verarbeitung muss unterstützt werden, wenn die Verarbeitung auf einem berechtigten Interesse oder einer öffentlichen Aufgabe beruht. | DSGVO Art. 21 | Überprüfen Sie die Verarbeitungszwecke und Konfigurationsoptionen, um festzustellen, ob die Verarbeitung aufgrund eines Widerspruchs eingeschränkt oder eingestellt werden kann. Positives Ergebnis: Die Verarbeitung kann nach einem gültigen Widerspruch für den betreffenden Zweck eingeschränkt oder eingestellt werden, sofern dies erforderlich ist. Negatives Ergebnis: Die Verarbeitung kann aufgrund eines Widerspruchs nicht eingeschränkt oder eingestellt werden, wenn das Recht gilt. | TWIPLA unterstützt Widersprüche gegen die Verarbeitung, indem es den für die Verarbeitung Verantwortlichen ermöglicht, die Verarbeitung von Analysedaten durch Datenschutzmodi und Konfigurationskontrollen einzuschränken oder einzustellen, wenn die Verarbeitung auf einem berechtigten Interesse oder einer öffentlichen Aufgabe beruht. |

| 5. | Die Datenübertragbarkeit muss unterstützt werden, wenn das Recht Anwendung findet. | DSGVO Art. 20 | Prüfen Sie, ob die von der betroffenen Person bereitgestellten personenbezogenen Daten in ein strukturiertes, allgemein verwendetes, maschinenlesbares Format exportiert werden können, wenn die Verarbeitung auf einer Einwilligung oder einem Vertrag beruht. Positives Ergebnis: Der Export ist in einem geeigneten Format für die betreffenden personenbezogenen Daten verfügbar, wenn Art. 20 gilt. Negatives Ergebnis: Der Export ist nicht möglich oder wird nicht in einem geeigneten Format bereitgestellt, wenn Art. 20 gilt. | TWIPLA bietet Datenexportmöglichkeiten für Analysedaten, soweit die Datenportabilität nach DSGVO Art. 20 gilt, unter Berücksichtigung der Art und des Umfangs der verarbeiteten personenbezogenen Daten. |

| 6. | Nur autorisierte Nutzer sollten auf personenbezogene Daten zugreifen können. | DSGVO Art. 5(1)(f) Integrität und Vertraulichkeit | Versuchen Sie den Zugriff über Konten mit unterschiedlichen Berechtigungsstufen, um die Durchsetzung der Zugriffskontrollen zu überprüfen. Positives Ergebnis: Unbefugte Konten können nicht auf personenbezogene Daten zugreifen, und der Zugriff wird konsequent nach Rolle oder Berechtigungsstufe durchgesetzt. Negatives Ergebnis: Unberechtigte Konten können auf personenbezogene Daten zugreifen, oder die Beschränkungen werden uneinheitlich durchgesetzt. | TWIPLA setzt rollenbasierte Zugriffskontrollen durch, so dass nur autorisierte Benutzer auf Analysedaten zugreifen können. |

| 7. | Der Zugriff auf personenbezogene Daten sollte nachvollziehbar sein, um die Verantwortlichkeit zu unterstützen. | DSGVO Art. 5(2) Rechenschaftspflicht | Überprüfung der verfügbaren Zugriffsprotokolle, Prüfpfade oder dokumentierten Verfahren in Bezug auf den Datenzugriff. Positives Ergebnis: Der Zugriff ist durch Protokolle, Prüfpfade oder gleichwertige dokumentierte Verfahren, die die Rechenschaftspflicht unterstützen, nachvollziehbar. Negatives Ergebnis: Der Zugriff ist nicht nachvollziehbar, und es gibt keinen zuverlässigen Prüfpfad oder ein gleichwertiges Verfahren. | TWIPLA unterstützt die Rechenschaftspflicht, indem es den kontrollierten Zugriff durchsetzt und dokumentierte Verfahren für den Zugriff auf Analysedaten unterhält. |

| 8. | Die für die Verarbeitung Verantwortlichen müssen in der Lage sein, Anfragen von Betroffenen ohne unangemessene Verzögerung zu bearbeiten. | DSGVO Art. 12(2); DSGVO Art. 12(3) | Bewertung der operativen Schritte, die erforderlich sind, um eine Anfrage einer betroffenen Person innerhalb der gesetzlichen Grenzwerte zu identifizieren, abzurufen und zu bearbeiten. Positives Ergebnis: Der Prozess ermöglicht eine rechtzeitige Identifizierung, Abfrage und Reaktion innerhalb der gesetzlichen Fristen. Negatives Ergebnis: Der Prozess ist aufgrund fehlender Fähigkeiten, übermäßigem manuellen Aufwand oder unklarer Verfahren nicht innerhalb der gesetzlichen Fristen durchführbar. | TWIPLA ist so konzipiert, dass es die rechtzeitige Identifizierung, den Abruf und die Bearbeitung von Anfragen der betroffenen Personen innerhalb der gesetzlichen Antwortfristen unterstützt. |

Referenzdokumentation

→ Verständnis von Datenübertragbarkeit und strukturierten Exporten (ICO-Leitfaden)

→ Überprüfung rollenbasierter Zugriffskontrollen und geringstmöglicher Rechte (UK NCSC-Leitfaden)

→ Prüfung von Zugriffsprotokollen und Verantwortlichkeitskontrollen (ISO-Norm)

→ Operativer Umgang mit Anträgen auf Zugang und Löschung von Daten (ICO-Leitfaden)

Datenverarbeitungsvereinbarung und Rollen prüfen

Verarbeitungsverträge und definierte Rollen legen fest, wer für die Verarbeitung personenbezogener Daten verantwortlich ist und unter welchen Bedingungen die Verarbeitung stattfinden darf. In diesem Abschnitt wird untersucht, ob ein nicht wesentlicher Dienst die Rollen des für die Verarbeitung Verantwortlichen und des Auftragsverarbeiters klar dokumentiert, angemessene vertragliche Schutzmaßnahmen anwendet und diese Verpflichtungen im beobachteten Datenverarbeitungsverhalten gemäß DSGVO konsequent widerspiegelt.

Anleitung zur Verifizierung

Bei der Überprüfung von Verarbeitungsvereinbarungen und Rollen:

- Bestätigen Sie, dass die Rollen des Kontrolleurs und des Verarbeiters klar definiert sind und sich nicht widersprechen.

- Vergleich der dokumentierten Verarbeitungsrollen und -anweisungen mit dem beobachteten Systemverhalten

- Überprüfung, ob die dokumentierten Verarbeitungsanweisungen hinreichend spezifisch und im Umfang begrenzt sind

- Überprüfen, ob Unterauftragsverarbeiter transparent offengelegt werden und definierten Melde- und Widerspruchsmechanismen unterliegen

- Überprüfung, ob die vertraglichen Verpflichtungen mit dem beobachteten Datenverarbeitungs- und Hosting-Verhalten übereinstimmen

- Überprüfen Sie, ob die Verantwortlichkeiten für Sicherheit, Unterstützung und Compliance-Verpflichtungen ausdrücklich dokumentiert sind.

- Bestätigung des Eigentums, der Verantwortung und der Governance für die Aufrechterhaltung der Datenverarbeitungsvereinbarung

Checkliste zur Einhaltung der Vorschriften

| Was zu prüfen ist | Verwandtes Recht | Überprüfungsschritte und beobachtbare Beweise | Wie das TWIPLA diese Anforderung erfüllt | |

| 1. | Es müssen geeignete technische und organisatorische Maßnahmen zum Schutz personenbezogener Daten getroffen werden. | DSGVO Art. 32 | Überprüfung der dokumentierten Sicherheitsmaßnahmen, der organisatorischen Kontrollen und der unterstützenden Sicherheitsdokumentation. Positives Ergebnis: Angemessene technische und organisatorische Maßnahmen zur Gewährleistung der Vertraulichkeit, Integrität, Verfügbarkeit und Belastbarkeit sind dokumentiert und umgesetzt. Negatives Ergebnis: Die Maßnahmen fehlen, sind unzureichend dokumentiert oder erfüllen nicht in angemessener Weise die Sicherheitsanforderungen von Art. 32. | TWIPLA implementiert und dokumentiert angemessene technische und organisatorische Maßnahmen, einschließlich Verschlüsselung, Zugangskontrollen, Sicherheit der Infrastruktur und Verfügbarkeitsgarantien, um Analysedaten in Übereinstimmung mit DSGVO Art. 32. |

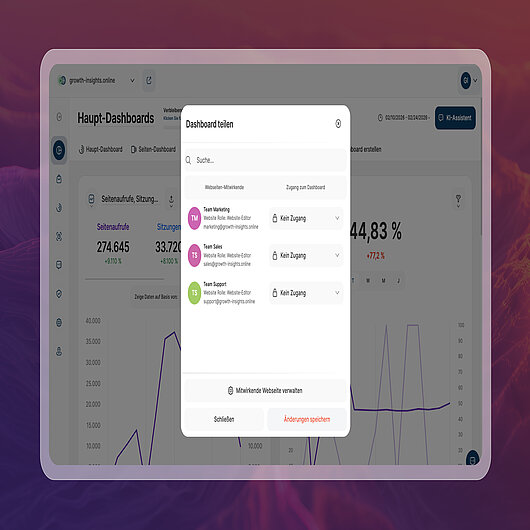

Wie diese Anforderung in der Praxis überprüft wird:

- Quelle: Ansicht der Zugriffskontrolle oder Rechteverwaltung der Integration

- Überprüfen Sie die Zugriffskontroll- oder Berechtigungsverwaltungsoberfläche der Integration, um festzustellen, welche Benutzer auf Daten oder Funktionen zugreifen können und welche Berechtigungsstufen ihnen zugewiesen sind.

- Vergewissern Sie sich, dass Zugriffsbeschränkungen, wie z. B. nur Lesezugriff, Änderungsrechte oder kein Zugriff, klar definiert sind und durchgesetzt werden.

- Der Screenshot zeigt ein Beispiel für eine Dashboard-Zugriffskontrollansicht der TWIPLA-Plattform.

- Um die Einhaltung dieser Anforderung zu überprüfen, bestätigen Sie, dass die dokumentierten Rollen und vertraglichen Zugriffsbeschränkungen im tatsächlichen Systemverhalten widergespiegelt werden, wie in der nachstehenden Checkliste dargelegt.

| Was zu prüfen ist | Verwandtes Recht | Überprüfungsschritte und beobachtbare Beweise | Wie das TWIPLA diese Anforderung erfüllt | |

| 2. | Die Rollen des für die Verarbeitung Verantwortlichen und des Auftragsverarbeiters müssen auf der Grundlage der tatsächlichen Verarbeitungstätigkeiten klar definiert sein. | DSGVO Art. 4; DSGVO Art. 28 | Prüfen Sie die Vertragsunterlagen und Datenschutzhinweise und vergleichen Sie sie mit dem beobachteten Verarbeitungsverhalten, um die Rollenverteilung zu bestätigen. Positives Ergebnis: Die Rollen des für die Verarbeitung Verantwortlichen und des Auftragsverarbeiters sind klar definiert und stimmen mit den beobachteten Verarbeitungstätigkeiten überein. Negatives Ergebnis: Die Rollen sind unklar, widersprüchlich oder stimmen nicht mit dem beobachteten Verarbeitungsverhalten überein. | TWIPLA agiert als Datenverarbeiter gemäß DSGVO, wobei die Rolle des Verantwortlichen und des Auftragsverarbeiters in den Vertragsunterlagen klar definiert ist und sich in den tatsächlichen Verarbeitungstätigkeiten widerspiegelt. |

| 3. | Eine Datenverarbeitungsvereinbarung muss vorliegen, wenn ein Auftragsverarbeiter personenbezogene Daten im Auftrag eines für die Verarbeitung Verantwortlichen verarbeitet. | DSGVO Art. 28(3) | Überprüfen Sie das Vorhandensein, die Zugänglichkeit und den Umfang einer Datenverarbeitungsvereinbarung, die die relevanten Verarbeitungstätigkeiten abdeckt. Positives Ergebnis: Eine DPA ist verfügbar, für den für die Verarbeitung Verantwortlichen zugänglich und deckt den erforderlichen Geltungsbereich gemäß Art. 28(3). Negatives Ergebnis: Es liegt keine DPA vor, der Zugang ist eingeschränkt, oder die Vereinbarung deckt die relevanten Verarbeitungstätigkeiten nicht ab. | TWIPLA stellt eine Datenverarbeitungsvereinbarung gemäß DSGVO Art. 28(3) eine Datenverarbeitungsvereinbarung vor, die die Verarbeitung personenbezogener Daten im Auftrag des für die Verarbeitung Verantwortlichen regelt. |

| 4. | Die Verarbeitung durch den Auftragsverarbeiter muss auf dokumentierte Anweisungen des für die Verarbeitung Verantwortlichen beschränkt sein. | DSGVO Art. 28(3)(a) | Überprüfung der dokumentierten Anweisungen in der DSGVO und Bewertung, ob die beobachteten Verarbeitungstätigkeiten mit diesen Anweisungen übereinstimmen. Positives Ergebnis: Die beobachtete Verarbeitung stimmt mit den dokumentierten Anweisungen überein und geht nicht über den vereinbarten Umfang hinaus. Negatives Ergebnis: Die Verarbeitung überschreitet oder widerspricht den dokumentierten Anweisungen, oder die Grenzwerte sind unklar. | TWIPLA verarbeitet Analysedaten ausschließlich auf der Grundlage der dokumentierten Anweisungen des für die Verarbeitung Verantwortlichen, wie in der Datenverarbeitungsvereinbarung festgelegt, sofern nicht durch geltendes Recht etwas anderes vorgeschrieben ist. |

| 5. | Der Einsatz von Unterauftragsverarbeitern muss transparent sein und angemessenen Kontrollen unterliegen. | DSGVO Art. 28(2); DSGVO Art. 28(4) | Überprüfung der Listen der Unterauftragsverarbeiter, der Genehmigungsmechanismen und der vertraglichen Verpflichtungen zur Weitergabe von Daten. Positives Ergebnis: Unterauftragsverarbeiter werden transparent offengelegt, Genehmigungs- oder Meldeverfahren sind vorhanden, und gleichwertige Datenschutzverpflichtungen werden vertraglich festgelegt. Negatives Ergebnis: Unterauftragsverarbeiter werden nicht offengelegt, es fehlen Kontrollen oder es gibt keine gleichwertigen vertraglichen Schutzvorkehrungen. | TWIPLA sorgt für eine transparente Nutzung von Unterauftragsverarbeitern, indem es eine aktuelle Liste der Unterauftragsverarbeiter führt, Mechanismen zur Vorabmeldung und zum Widerspruch anwendet und Unterauftragsverarbeiter vertraglich zu gleichwertigen Datenschutzverpflichtungen verpflichtet. |